通告| XStream多个高危漏洞 安恒AiLPHA解决方案来应对

近日,安恒AiLPHA安全团队监测到XStream官方发布漏洞公告,公开了多个XStream高危漏洞的详细信息。其中CVE-2021-39152、CVE-2021-39144等多个漏洞允许攻击者通过构造特殊的XML数据绕过XStream黑名单限制,从而在目标机器上执行任意代码。目前该漏洞的细节及POC已公开,安恒AiLPHA安全团队建议客户尽快自查XStream版本,升级到安全版本以避免受此影响。

XStream 是一个简单的Java库,可以轻易地将Java对象和XML文档相互转换,它不需要其它辅助类和映射文件,这使得XML序列化不再繁琐。

其中XStream任意代码执行漏洞(CVE-2021-39139、CVE-2021-39141、CVE-2021-39144、CVE-2021-39145、CVE-2021-39146、CVE-2021-39147、CVE-2021-39148、CVE-2021-39149、CVE-2021-39151、CVE-2021-39152、CVE-2021-39153、CVE-2021-39154)允许攻击者通过构造恶意的XML文件,绕过XStream的黑名单机制,从而触发反序列化,导致反序列化代码执行,并因此造成任意代码执行。

其中XStream SSRF漏洞(CVE-2021-39150)允许攻击者通过构造恶意的XML文件,可以绕过XStream的黑名单机制,从而触发反序列化,导致反序列化代码执行,并因此导致服务器端伪造请求(SSRF)。

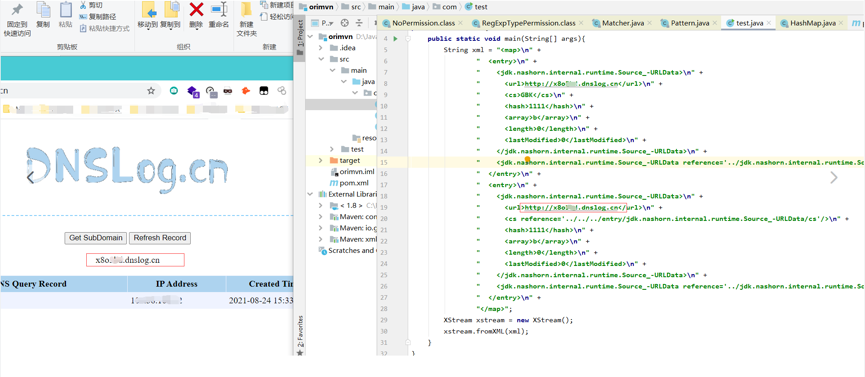

安恒AiPHA已复现部分漏洞(CVE-2021-39152),截图如下:

危害等级:高危

影响版本:XStream <= 1.4.17

1.AiLPHA大数据平台检测方案

AiLPHA大数据平台的流量探针(AiNTA)在第一时间加入了对该漏洞的检测规则,请将规则包升级到1.1.295版本(AiNTA-v1.1.7_release_ruletag_1.1.295)及以上版本。

规则名称:XStream 反序列化命令执行漏洞(CVE-2021-39152),规则编号:93007878

AiNTA流探针规则升级方法:系统管理->手动升级,选择“上传升级包”。升级成功后,规则版本会变为最新的版本号。

请从AiLPHA安全中心下载规则包。

AiLPHA安全中心地址:

https://ailpha.dbappsecurity.com.cn/#/login

如果没有账号,请从页面注册账号:

2.APT攻击预警平台

APT攻击预警平台已经在第一时间加入了对该漏洞的检测,请将规则包升级到GoldenEyeIPv6_XXXXX_strategy2.0.25349.210824.1及以上版本。

规则名称:XStream 反序列化命令执行漏洞(CVE-2021-39152),规则编号:93007878

APT攻击预警平台规则升级方法:系统->升级管理,选择“手动升级”或“在线升级”。

APT攻击预警平台的规则升级包请到安恒社区下载:

https://bbs.dbappsecurity.com.cn/。

官方缓解措施:当前官方已发布最新版本已修复漏洞,建议受影响的用户及时更新官方最新版本。

链接如下:https://x-stream.github.io/news.html

临时缓解措施:由于其他原因暂时无法升级到最新版本的用户,可根据官方建议进行加固。

链接如下:https://x-stream.github.io/security.html#example

云安全

云安全 态势感知

态势感知 物联网安全

物联网安全 工业互联网安全

工业互联网安全 安全管理

安全管理 数据安全

数据安全 网络安全

网络安全 应用安全

应用安全 商用密码

商用密码 端点安全

端点安全 新型智慧城市

新型智慧城市 开发安全

开发安全 云原生安全

云原生安全 网络空间靶场

网络空间靶场

运营管理服务

运营管理服务