安恒EDR多层级防护,阻断疑似用友软件导致的勒索攻击

//

近日,因疑似用友组件漏洞导致勒索病毒爆发的新闻在网上广为流传,并且已经有生产制造企业反馈已经被感染,导致业务中断并被索赔1.5枚比特币。随后用友官网发布了注意防范勒索病毒的公告。

︾

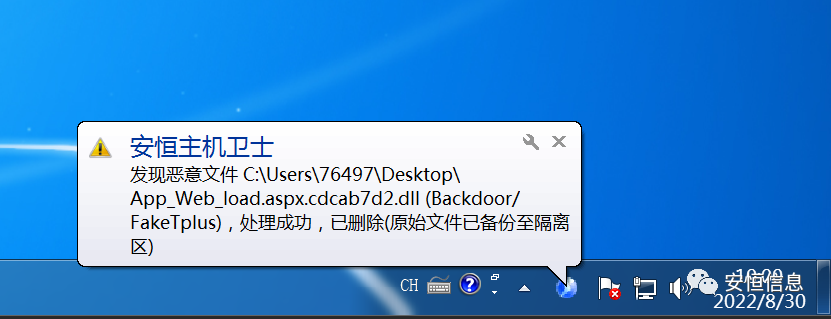

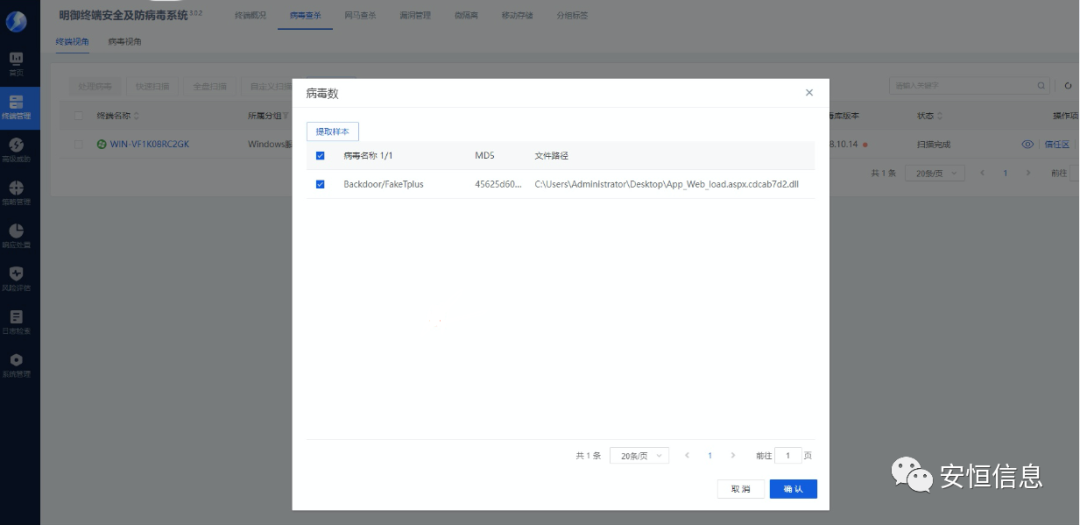

经安恒安全工程师对现场的排查及分析,该勒索事件有极大可能是通过软件供应链污染的方式进行投毒。在对恶意样本的运行分析后,明确安恒EDR可以针对该勒索行为及投递文件进行发现和查杀。

安恒EDR除了能够精准查杀本次突然爆发的该类型勒索病毒外,其针对于勒索病毒的事中防御也同样能够帮助用户终端“免受加密”,当攻击者通过类似此次事件中的利用漏洞或其他绕过防御的方式进行“勒索投毒”之后,仍可凭借“勒索诱饵防护引擎”与“勒索行为防护引擎”在事中针对勒索病毒的加密行为进行有效防护,及时中止勒索行为。

1

勒索诱饵防护引擎

针对勒索病毒遍历文件实施加密的特点,在终端关键目录下放置诱饵文件,当有勒索病毒尝试加密诱饵文件时及时中止进程,阻止勒索病毒的进一步加密和扩散。

2

勒索行为防护引擎

通过分析常见的勒索软件样本,总结了样本具有的共性特征形成了引擎行为库,系统API级别分析,有效抵御经过变种的未知类型勒索病毒。

本次出现的勒索再次为广大终端用户敲响警钟,在如今复杂的网络安全态势下勒索防御任重而道远,打造完善、专业的勒索防护流程至关重要!

AI+安全

AI+安全 数据安全

数据安全 数据基础设施

数据基础设施 态势感知

态势感知 云安全

云安全 基础安全

基础安全 终端安全

终端安全 商用密码

商用密码 软件供应链安全

软件供应链安全 网络空间靶场

网络空间靶场 工业互联网安全

工业互联网安全 物联网安全

物联网安全

安全托管服务

安全托管服务 运营管理服务

运营管理服务